Die FTAPI Sicherheitsstufen Alle Nutzenden¶

Je nach Sensibilität der Daten werden diese in unterschiedlichen Sicherheitsstufen bereitgestellt, um einen angemessenen Schutz zu gewährleisten.

Standard-Sicherheitslevel an der UMG

Das Standard-Sicherheitslevel für alle Dateiübertragungen an der UMG ist Sicherheitsstufe 3 (Ende-zu-Ende-Verschlüsselung). Sicherheitsstufe 1 ist deaktiviert und steht nicht zur Verfügung.

Die Stufen 2 und 4 können bei Bedarf individuell ausgewählt werden.

Übersicht der FTAPI Sicherheitsstufen¶

Sicherheitsstufe – Sicherer Link

- Ihre Zustellung wird unter einem sicheren Link abgelegt.

- Jede Person, die diesen Link kennt, kann die Zustellung öffnen und die Dateien herunterladen.

- Ein FTAPI-Konto ist nicht erforderlich.

- Ein optionaler Passwortschutz für den Link ist verfügbar.

Einsatzbereich: Geeignet für unkritische Daten, die für die Allgemeinheit bestimmt sind, wie Produktkataloge oder Software-Updates.

UMG-Hinweis

Sicherheitsstufe 1 ist an der UMG deaktiviert und steht nicht zur Verfügung.

Sicherheitsstufe – Sicherer Link + Login

- Der Abruf der Daten erfordert ein FTAPI-Benutzerkonto.

- Sollte die empfangende Person noch keinen FTAPI-Account besitzen, wird automatisch ein kostenloser Gast-Account erstellt.

Einsatzbereich: Ideal, wenn Daten nur von bestimmten Empfangenden heruntergeladen werden sollen. Diese Stufe bietet eine einfache Möglichkeit, mit externen Personen einen sicheren Kommunikationskanal zu etablieren.

Sicherheitsstufe – Sicherer Link + Login + verschlüsselte Dateien (Standard)

- Die Dateien werden Ende-zu-Ende verschlüsselt versendet.

- Zum Abruf ist ein FTAPI-Account sowie der SecuPass-Key erforderlich.

Einsatzbereich: Mit dieser Stufe lassen sich sensible oder unternehmenskritische Daten wie Arbeitsverträge, Gehaltsdaten oder geistiges Eigentum sicher übertragen. Die Verschlüsselung stellt sicher, dass ausschließlich sendende und empfangende Person Zugriff auf die Inhalte haben. Kein Dritter, auch kein Betreiber der Plattform, hat Einblick in die übertragenen Inhalte.

Dies ist die Standard-Einstellung für alle Übertragungen.

Sicherheitsstufe – Sicherer Link + Login + verschlüsselte Dateien + verschlüsselte Nachricht

- Sowohl die Dateien als auch die Nachricht werden Ende-zu-Ende verschlüsselt.

- Ein FTAPI-Account und der SecuPass-Key sind erforderlich, um Nachricht und Dateien zu entschlüsseln.

Einsatzbereich: Diese Stufe bietet höchsten Schutz und eignet sich für besonders sensible Themen wie Strategien oder Pläne, die über E-Mail kommuniziert werden. Der gesamte Text der Zustellung bleibt vollständig verschlüsselt.

Übersicht¶

| Stufe | Login | Verschlüsselung | SecuPass |

|---|---|---|---|

| 1 | Nein | Nein | Nein |

| 2 | Ja | Nein | Nein |

| 3 (Standard) | Ja | Dateien | Ja |

| 4 | Ja | Dateien + Nachricht | Ja |

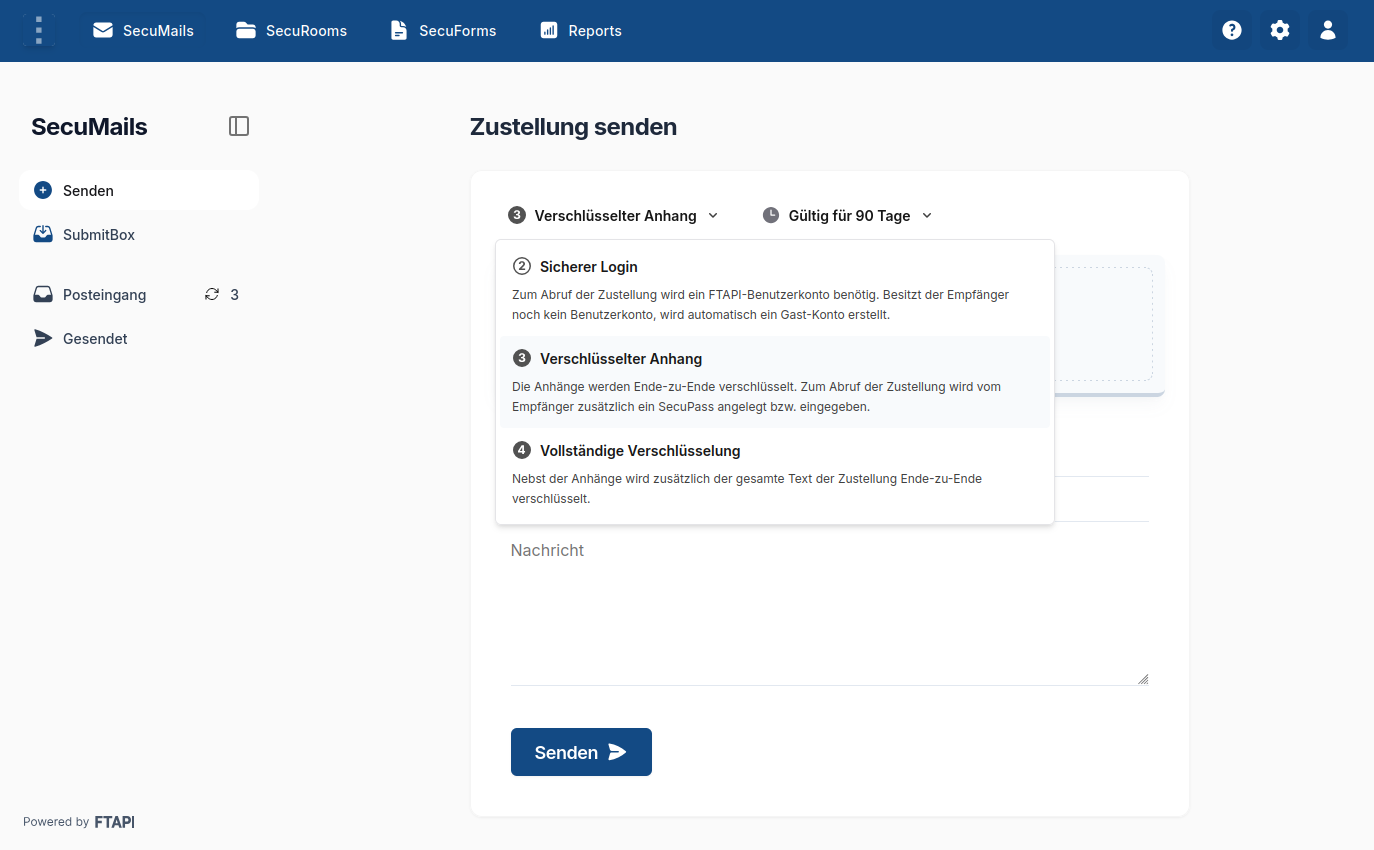

Sicherheitsstufe ändern¶

Das Sicherheitslevel kann bei jeder Zustellung individuell angepasst werden:

- Erstellen Sie eine neue Zustellung

- Wählen Sie die gewünschte Sicherheitsstufe aus dem Dropdown-Menü

- Fahren Sie mit dem Versand fort

Empfehlung

Für den Austausch sensibler Daten empfehlen wir mindestens Sicherheitsstufe 3 (Ende-zu-Ende-Verschlüsselung).